жЃЧЇШЫОПОЙЫуВЛЫуЭЕЕСЃП ПДПДЫћЪЧШчКЮЁАзЊвЦЁБЙЋЫОММЪѕЮФМўЕФОЭУїАзСЫ НтБѕ етСНЬьУРЙњЛЊШЫНчдкЬИСНИіШЫЃК вЛИіЪЧЧАМИЬьБЛВЖЕФGEЕФИпМЖЙЄГЬЪІжЃаЁЧхЃЈXiaoqing ZhengЃЉВЉЪПЃЌЧЇШЫМЦЛЎбЇепЁЃ СэвЛИіЪЧЧхЛЊДѓбЇЕФКњНЬЪкЁЃ КњНЬЪкЕФЪТЧщгаЕуУєИаЃЌЮвЛЙУЛгаЯыКУЪЙгУЩЖДыДЧВХВЛЛсЗИДэЮѓЃЌУїЬьдйЫЕАЩЁЃ жЃаЁЧхВЉЪПЕФЪТЧщБШНЯЧхГўЁЃ гЩгкжАвЕЕФЙиЯЕЃЌЮвИеКУЖдЫћЪЙгУЙ§ЕФЯШНјЕФЮФМўзЊвЦММЪѕЛЙВЛЫуФАЩњЃЌОЭдкетРяНщЩмвЛЯТетИіАИзгРяУцЪЙгУЕФММЪѕЃЌФувВПЩвдРэНтЮЊжЃВЉЪПЕФзїАИММЪѕЁЃ етЖдгкАИЧщЕФЖЈадЪЧКмгаАяжњЕФЁЃ дкЬжТлжЃВЉЪПЕФЪТЧщжЎЧАЃЌЯШЩЯвЛЖЮНёЬьдкУРЙњЛЊШЫЕФвЛаЉЮЂаХШКРяСїДЋЕФЬћзгЃК ЁАзюНќПДЕНФЧЦЊЙигкGEЛЊвсПЦбЇМвЁАМфЕ§ЁБАИЕФБЈЕНЃЌЧыДѓМвИјздМКЭЌАћзюЛљБОЕФШЈРћЃКдЄЩшЮозяЁЃЮвИњзйСЫДЫАИЃЌзаЯИдФЖССЫАИЧщЃЌИаОѕДЫАИЪЧЮЊеўжЮЗўЮёЃЌЮЊСЫдкжаУРУГеНЦкМфЃЌЭЛЯжГіжаЙњЧдШЁУРЙњИпПЦММЕФАИР§ЁЃЕЋШчЙћФузаЯИЖСЃЌеўИЎЩшЕФзяжЄжаЃЌВЂУЛгаЫЕДЫШЫНЋGEЕФЮФМўзЊИјжаЙњЛђШЮКЮЕкШ§ЗНЁЃеўИЎЖдДЫШЫЮЈвЛЕФжИПиЪЧЫћНЋЙЋЫОЮФМўзЊИјздМКЫНШЫЕчФдЁЃзїЮЊGEЙЄзїШЫдБЃЌетжжзіЗЈвВаэЮЅЗДЙЋЫОЙцЖЈЃЌЕЋВЛМћЕУЪЧМфЕ§ЁЃЃЈеўИЎЩѕжСУЛгажИПиЫћЪЧМфЕ§ЃЌжЛЪЧЭЈЙ§УНЬхЃЌдьГЩвЛИіМфЕ§АИЕФЙЋжкгпТлаЇЙћЃЉЁЃЫћБОШЫПЊЙЋЫОЃЌЪЧОЙ§GEЭЌвтЕФЁЃЫћБОРДвЊДЧжАЃЌGEЮЊСЫСєзЁШЫВХЃЌШнШЬЫћСэПЊЙЋЫОЁЃЯЃЭћДѓМвВЛвЊЧсаХБэЯёЃЌЧсЯТНсТлЃЌЖрПДЪТЪЕБОжЪЁЃЁБ ЙУЧвВЛЬИвбЙЋВМЕФАИЧщОјВЛЪЧетУДМђЕЅЃЌОЭЫуЪЧШчЭЌетИіЬћзгРяЫЕЕФФЧбљЃЌжЃВЉЪПВЛЙ§ЪЧЁАНЋЙЋЫОЮФМўзЊИјздМКЫНШЫЕчФдЁБЃЌФЧЪЧЖрДѓЕФЪТФиЃП ЮвУЧОЭЪЧгУНХжКЭЗвВФмЯыЕУГіРДЃЌМйШчжЃВЉЪПАбЙЋЫОCEOЕФУћзжгУЙЋЫОЕФEmail МФИјздМКЕФGmail AccountЃЌЁАзЊЁБЕНЫћЕФЫНШЫЕчФдЩЯЃЌФЧОјЖдЪЧУЛгаЮЪЬтЕФЁЃ ВЛвЊЫЕетИіЃЌОЭЪЧЫћАбЫћЙЋЫОЭтВПВЛМгУмЭјеОЃЈwww.ge.comЃЉЩЯЙЋВМЕФШЮКЮЮФМўзЊЫћЫНШЫЕчФдЩЯЃЌЩѕжСзЊИјжаЙњЕФЧзХѓКУгбЃЌвВОјЖдУЛЪТЁЃ ВЛаХИїЮЛОЭШЅЪдЪдЁЃ етИіЕРРэКмМђЕЅЃЌвђЮЊФЧИіЭтВПЭјеОЩЯУЛгаШЮКЮЛњУмЁЃ ЛњУмЕФЖЋЮїЖМВидкФкВПЭјЕФЗўЮёЦїЩЯЁЃ ШчЙћгаЫАбЙЋЫОФкВПЭјЕФЛњУмММЪѕЮФМўЭЈЙ§ШЮКЮЗНЪНЁАзЊЁБЕНЫНШЫЕчФдЩЯЃЌИїЮЛОѕЕУетЪЧВЛЪЧИіЪТЖљЃП НЈвщИїЮЛВЛвЊЪдЃЌзјРЮПЩВЛЪЧКУЭцЕФЁЃ ЮЪЬтОЭдкетРяЃК жЃВЉЪПДгЙЋЫОЁАзЊЁБЕНЫћЫНШЫЕчФдЕФЃЌЧЁКУЪЧЙЋЫОЕФВЛЖдЭтЙЋПЊЕФЛњУмММЪѕЮФМўЁЃ ЕЋЪЧЃЌУРЙњЙЋЫОРяУцЕФЩЕВцЖрШчХЃУЋЁЃ ЮвПЩвдИцЫпИїЮЛЃЌгаКмЖрЩЕВцЃЌВЛвЊЫЕздИіЖљЕФвўЫНВЛЕБЛиЪТЃЌЩѕжСОЭСЌЙЋЫОЕФЭЗКХЛњУмЛсЭљздМвЕФYahoo ЛђGmailеЫКХЩЯМФЁЃ вЊЪЧБЛзЅИіе§зХЃЌетаЉЩЕВцЛђДЗаиЖйзуЖФжфЗЂЪФЫЕздМКУЛАВЛЕаФЃЌЛђепЭДПоСїЬщздЮвМьЬжБЃжЄЯТВЛЮЊР§ЁЃ ЫЕЦ№РДДѓЖрЪ§етбљЕФcaseЛЙецЪЧвђЮЊДжаФДѓвтдьГЩЕФЁЃ гаЕФдБЙЄЮЊСЫЗНБудкМвМгАрОЭАбЙЋЫОЮФМўМФИјздМКЫНШЫЕчгЪеЫКХЃЌгаЕФХіЕНФбЬтЯыЧыКУгбЛђСкОгАяжњевНтЗЈЃЌзмЖјбджЎетаЉЪЧЩЦвтЕФЩЕВцЃЌЙЋЫОвЛАугшвдОЏИцОЭРЕЙЃЌЕБШЛвВХМгаБЛПЊГ§ЕФЁЃ ФЧжЃВЉЪПИЩТяВЛДЗаиЖйзуЛђЭДПоСїЬщФиЃП ВЛааЕФЁЃ вђЮЊЫћЁАзЊЁБЮФМўЕФАьЗЈЬЋTMDХЃВцСЫЃЁ ФњЛђаэЛсЮЪЃЌЙЋЫОЪЧдѕУДжЊЕРгаШЫАбЛњУмММЪѕЮФМўМФИјЫНШЫгЪЯфЕФЃП гаЫећЬьЖЂзХдБЙЄЕФвЛОйвЛЖЏТ№ЃП Д№АИЪЧПЯЖЈЕФЃЌетОЭЪЧППзюаТЕФМрПиММЪѕЁЃ ЪЙгУБШНЯЦеБщЕФМрПиММЪѕНаDLP (Data Loss Prevention)ЁЃ етжжDLPММЪѕФмЙЛИљОнЖрИівђЫиздЖЏЙ§ТЫЫљгаДгЙЋЫОФкВПЭјМФЕНЭтУцЕФЕчзггЪМўвдМАЭЈЙ§ЭјеОЩЯдиЕНЭтВПЕФЮФМўЁЃ етаЉвђЫиАќРЈЃК ЮФМўБЃУмМЖБ№ЃЌЮФМўРраЭЃЌЮФМўУћГЦЃЌЮФМўжаЕФЪ§зжЃЌЮФМўжаЕФЙиМќзжЃЌЮФМўжаФГаЉЮФзжЛђЪ§зжЕФpatternЃЌЮФМўжаЕФЭМаЮЃЌЕШЕШЁЃ ЛиЕНжЃВЉЪПЕФcaseЃЌМйШчЫћОЭИњзђЬьИеЩЯИкЕФаЁУУУУФЧбљМђЕЅжБНгЕиАбЙЋЫОЕФФЧаЉФкВПЮФМўМФИјздМКЕФЫНШЫгЪЯфЃЌЮвДђЖФ100% ЕФПЩФмадЪЧБЛЕБГЁзЅИіе§зХЁЃ ШчЙћЪЧФЧбљЃЌЙРМЦЫћДЗаиЖйзуЛђЭДПоСїЬщвЛБщЃЌОЭЩЖЪТЖљЖМУЛгаСЫЃЌзюЖрвВВЛЙ§ЪЧБЛПЊЁЃ ЮЪЬтЪЧжЃВЉЪПЫћЪЕдкЬЋДЯУїСЫЃЁ ЫћПЩФмдчОЭжЊЕРСЫЃЌGEвВЯњЪлаХЯЂАВШЋВњЦЗЕЮЃЌгаАяаХЯЂАВШЋИпЪждкБЃМнЛЄКНЃЌЫћУЧОјВЛЪЧГдИЩЗЙЕФЃЁ СэЭтЮвЛЙУЛгаЫЕЕФОЭЪЧЃК ЙЋЫОЕФDLPЛсАбФЧаЉЮФМўИјРЙНиЯТРДЃЌЫћИљБООЭМФВЛГіШЅЃЁ ЖјЧвЫћОЭЪЧАбЮФМўМгУмвВЪЧЮЪЬтЃЌЙЋЫОжСЩйЛсжЊЕРЕФЃЌШЛКѓФГЮЛИБзмЛсЙ§РДЧыВЉЪПКШВшЃК ИчУЧФњМгУмСЫвЛЗнЙЋЫОЮФМўгжМФИјФњЫНШЫгЪЯфЃЌЧыЮЪФњМгУмЕФЪЧЩЖЮФМўЃП ажЕмАГЯыПДвЛПДааУДЃП вЊАбФЧаЉЛњвЊММЪѕЮФМўГЩЙІЕиМФЕНЫНШЫгЪЯфШЅЃЌгжВЛБЛЙЋЫОзЅзЁЃЌОЭБиаыЯыАьЗЈДГЙ§ЛђШЦЙ§ЙЋЫОЕФDLP! етЪЧШчКЮЪЕЯжЕФФиЃП етОЭЪЧАбЛњУмММЪѕЮФМўЕФФкШнвўВиЕНвЛИіЗчОАЛђШЫЮяЭМЯёЮФМўжаШЅЃЌетИіАьЗЈЭЈГЃНаЁАsteganographyЁБЁЃ DLPвЛАуЪЧВЛРЙНиетбљЕФЮФМўЕФЁЃ ЮвЯждкбнЪОвЛЯТетИіЙ§ГЬЁЃ ЯТУцетИіЭМЪЧЮвДгЭјЩЯЫцБуЯТдиЕФвЛИіТфШеЭМЃЈжЃВЉЪПвВЪЙгУЕФЪЧТфШеЭМЃЌЕЋВЛвЛЖЈЪЧетвЛеХЃЉЁЃ етИіЮФМўЕФУћзжНа sunset.jpgЃК

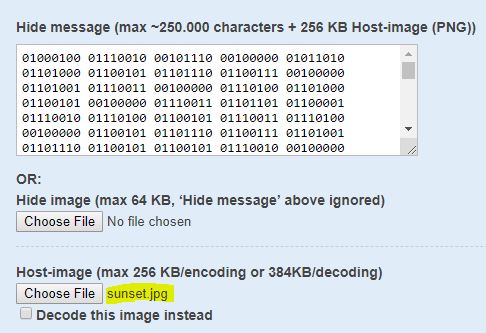

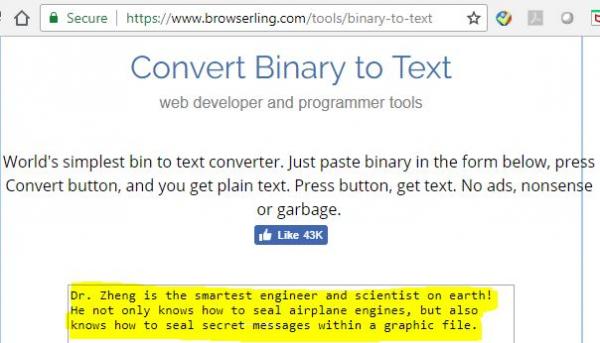

ЯждкЮвгУетеХШеТфЭМРДДЋЕнЯТУцвЛЖЮаХЯЂЃК Dr. Zheng is the smartest engineer and scientist on earth! He not only knows how to seal airplane engines, but also knows how to seal secret messages within a graphic file. ЕквЛВНЃЌЮвЯШАбетвЛЖЮаХЯЂИјМгУмЃЌвдЗРжЙБ№ШЫЖСШЁЮвЕФФкШнЁЃ МгУмЕФАьЗЈЬЋЖрСЫЃЌШчЙћЮвЪЙгУзюаТЕФAES МгУмЫуЗЈЃЌЙРМЦФњЛЈетБВзгЕФЙІЗђЖМУЛЗЈНтУмЁЃ длетЪЧбнЪОЃЌОЭВЩгУзюМђЕЅЕФАьЗЈАЩЃЌАбЩЯУцетЖЮЮФзжЛЛГЩЖўНјжЦЃК 01000100 01110010 00101110 00100000 01011010 01101000 01100101 01101110 01100111 00100000 01101001 01110011 00100000 01110100 01101000 01100101 00100000 01110011 01101101 01100001 01110010 01110100 01100101 01110011 01110100 00100000 01100101 01101110 01100111 01101001 01101110 01100101 01100101 01110010 00100000 01100001 01101110 01100100 00100000 01110011 01100011 01101001 01100101 01101110 01110100 01101001 01110011 01110100 00100000 01101111 01101110 00100000 01100101 01100001 01110010 01110100 01101000 00100001 00100000 00100000 01001000 01100101 00100000 01101110 01101111 01110100 00100000 01101111 01101110 01101100 01111001 00100000 01101011 01101110 01101111 01110111 01110011 00100000 01101000 01101111 01110111 00100000 01110100 01101111 00100000 01110011 01100101 01100001 01101100 00100000 01100001 01101001 01110010 01110000 01101100 01100001 01101110 01100101 00100000 01100101 01101110 01100111 01101001 01101110 01100101 01110011 00101100 00100000 01100010 01110101 01110100 00100000 01100001 01101100 01110011 01101111 00100000 01101011 01101110 01101111 01110111 01110011 00100000 01101000 01101111 01110111 00100000 01110100 01101111 00100000 01110011 01100101 01100001 01101100 00100000 01110011 01100101 01100011 01110010 01100101 01110100 00100000 01101101 01100101 01110011 01110011 01100001 01100111 01100101 01110011 00100000 01110111 01101001 01110100 01101000 01101001 01101110 00100000 01100001 00100000 01100111 01110010 01100001 01110000 01101000 01101001 01100011 00100000 01100110 01101001 01101100 01100101 00101110 гаЕуЭЗДѓСЫВЛЃП ЯТУцЃЌЮвдкЭјЩЯЫцБуевСЫвЛИіЬсЙЉЪЙгУЭМЯёДЋЕнЛњУмаХЯЂЕФЭјеОЃЌЩЯдиСЫЩЯУцФЧеХШеТфЭМЃЌВЂЧвАбЩЯУцетЖЮЖўНјжЦЮФМўВиСЫНјШЅЃК

ЯТУцетОЭЪЧвбОАбЩЯУцетЖЮЖўНјжЦВиСЫНјШЅЕФаТЭМЃК

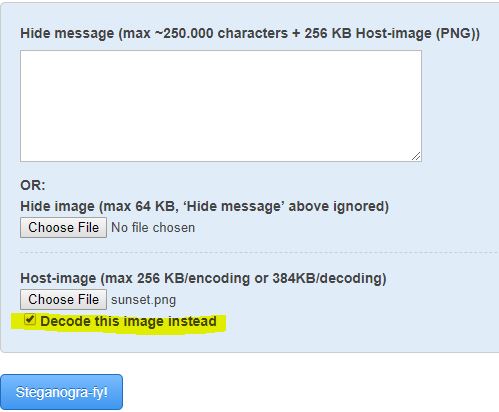

етеХЭМЯёЪЧФПЧАЕФDLPЮоЗЈЪЖБ№КЭзшРЙЕФЁЃ гУетИіАьЗЈПЩвдШЦЙ§DLPЁЃ дкЫНШЫгЪЯфЪеЕНетеХШеТфЭМКѓжЛвЊНтТыОЭПЩвдПДЕНФЧЖЮвўВиЕФЮФзжСЫЁЃ ИїЮЛЧыздгЩЯТдиетвЛИіШеТфЭМЃЌЩшЗЈНтТыЃЌПДПДФмВЛФмевЕНЩЯУцФЧвЛЖЮЖўНјжЦЮФМўЁЃ ЮвКмШнвзОЭПЩвдевЕНЁЃ ЮвШЅетИіЭјеОЃК https://manytools.org/hacker-tools/steganography-encode-text-into-image/ЃЌАбЩЯУцФЧИіМгУмЙ§ЕФЭМЯёЩЯдиЕНФЧРяЃЈзЂвтетДЮЮвЕуЛїСЫЁАDecode this image insteadЁБЃЉЃК

КмПьОЭНтТыСЫЃК

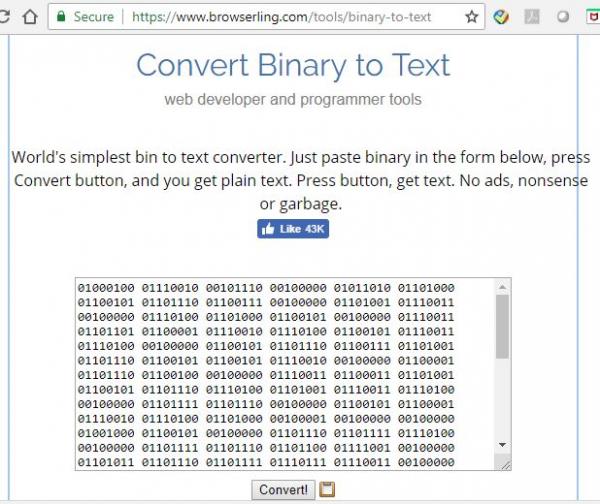

ШЛКѓЃЌЮвШЅЭјеО https://www.browserling.com/tools/binary-to-text АбЩЯУцетЖЮЖўНјжЦзЊЛЛГЩtext:

ЭлРВЃЁ дЮФБЛЗвыГіРДСЫЁЃ ППЃЁ жЃНЬЪкЕФТїЬьЙ§КЃЪѕдРДОЭЪЧетбљећЕФЃК

ИљОнЙЋВМЕФаХЯЂЃЌжЃВЉЪПВЩгУЕФОЭЪЧетвЛРрЕФАьЗЈЪдЭМШЦЙ§ЙЋЫОЕФМрПиЕФЁЃ етвЛРрЗНЗЈВЛЕЋПЩвдгУРДШЦЙ§ЙЋЫОЕФМрПиДЋЪфУиУмЮФзжЃЌвВПЩвдгУРДДЋЪфЮФМўЁЃ ЕБШЛжЃВЉЪПЪЙгУЕФММЪѕБШЮвНщЩмЕФИДдгКЭЯШНјЖрСЫЁЃ ЪЕМЪЩЯжЃВЉЪПдкзЊвЦЮФМўжЎЧАЩшЗЈШЅГ§СЫЮФМўЩЯЕФЛњУмЫЎгЁЛђЮФзжЁЃ ИљОнЫћздМКЯђЙйЗНЕФЬЙАзЃЌетбљЕФЪТЧщЫћвбОИЩСЫ10ДЮЃЁ ЯждкТжЕНАГЭЗДѓСЫЁЃ АГЖдЯТУцетаЉЮЪЬтЪЕдкИуВЛЧхД№АИЪЧЪВУДЃК 1. жЃВЉЪПОПОЙЪЧЁАЮовтжЎжаЁБАбЙЋЫОЕФЛњУмММЪѕЮФМўМФИјздМКЕФгЪЯфСЫЛЙЪЧЙЪвтФЧбљИЩЕФЃП 2. жЃВЉЪПМШШЛЖМжЊЕРСЫЙЋЫОВЛЯыдБЙЄАбФЧаЉЛњУмММЪѕЮФМўИјХЊГіШЅЃЌЫћИЩТяЛЙЯыЗНЩшЗЈвЊФЧбљзіЃП етЪЧвЛжжКЮЕШИпЩаЕФОЋЩёЃП 3. жЃВЉЪПИЩТяЪЙгУФЧУДЯШНјЕФММЪѕШЦЙ§ЙЋЫОЕФМрПиЃП ЕНЕзЪЧГігкКЮжжгУаФЃП 4. ЛиЕНБОЮФБъЬтЃК жЃВЉЪПЕФетжжЮЊСЫАбЙЋЫОЛњУмММЪѕЮФМўзЊвЦЕНздМвЕчФдЩЯЪЙгУСЫОЋвцЧѓОЋЕФТїЬьЙ§КЃЪѕЕФааЮЊЫуВЛЫуЭЕЕСЃП ФњЕФД№АИЪЧЪВУДЃП ВЉЪПЫуВЛЫуМфЕ§ЃЌетвЊЗЈдКШЅЖЯЖЈЁЃ ЕЋШчЙћЫЕВЉЪПзіЕФетМўЪТИњЙЋЫОаТРДЕФаЁУУУУзіЩЕЪТЪЧвЛИіаджЪЕФЃЌЙРМЦОЭСЌГдЙЯШКжкЖМКмФбЯраХЃЌОЭБ№ЫЕХуЩѓЭХЕФФЧаЉЛ№блН№ОІСЫЁЃ ЕЋШчЙћБОЮФЕФФГЮЛЖСепЖСЭъБОЮФКѓОѕЕУбЇЕНСЫаТЕФвЛеаЃЌвЊШЅЙЋЫОаЁЪдХЃЕЖЃЌФЧПЩОЭБШЙЋЫОаТРДЕФаЁУУУУЛЙвЊЩЕСЫЃЈЛђаэСЌАЂQЖМВЛШчЃЉЁЃ етУДЫЕАЩЃЌЯТУцМИЬѕЧЇецЭђШЗЃК ЬНВтSteganographyЕФММЪѕдчдк20ЖрФъЧАОЭЮЪЪРСЫЃЌжЛЪЧвђЮЊУЛгазуЙЛЕФАИР§ШЅЦеМАЖјвбЁЃ жЃВЉЪПЕФАИР§ЛсИјУРЙњИїИіЙЋЫОЧУЯьОЏжгЃЌКмПьИїЙЋЫОЛсВЩгУзюаТЕФММЪѕРДМьВтКЭРЙНиSteganographyЕФЁЃ МДЪЙЪЙгУзюдЪМЕФЗНЗЈвВПЩвдЬНВтЕНSteganographyЁЃ Р§ШчЃЌШчЙћвЛИі200X300 ГпДчЕФJPGЮФМўЕФеМгУДцДЂПеМфОгШЛДѓЕН15ИіMЃЌетОЭВЛФмВЛв§Ц№ЛГвЩЁЃ SteganographyЭЈГЃОЭЪЧЪЙгУЭМЯёЮФМўРДДЋЪфЦфЫќЮФМўЕФЁЃ DLPРяУцМгвЛЬѕМьВтЙцдђОЭПЩвдЧсвзЗЂЯжетвЛРрЕФЮЪЬтЁЃ ШчЙћФГШЫБЛЙЋЫОЖЂЩЯСЫЃЌФЧУДЙЋЫОЛсдкетИчУЧЕФЕчзггЪЯфМгЩЯLitigation HoldЃЌ етбљвЛРДетИчУЧЫљгаЕФЕчзггЪМўЖМБЛгРОУБЃДцдкЗўЮёЦїЩЯЃЌМДЪЙетИчУЧЩОСЫвВУЛгУЁЃ етОЭвтЮЖзХШчЙћЙЋЫОднЪБВщВЛГіSteganographyЃЌЕЋгЩгкЪжЩЯФУЕНСЫЫљгаЕФгЪМўЃЌПЩвдТ§Т§ЗжЮіЁЃ

2000ФъЧАЃЌПШіДѓЕлЗЂУїСЫзюдЪМЕФзжФИЬцЛЛЪѕРДЖдЮФзжМгУмЃЌвдЗРЭЈаХБјдкАыТЗЩЯБЛЕаЗНзЅЛёЖјЕУЕНУиУмаХЯЂЁЃ 1500ФъЧАЃЌШЫРрЗЂУїСЫвўаДЪѕЃЌАбУиУмаХЯЂаДдкФОАхЩЯЃЌгУРЏИЧзЁЃЌФЧОЭЪЧзюдчЕФSteganographyЁЃ100ФъЧАЃЌШЫРрЪЙгУСЫУмТыРДДЋВЅЮоЯпЕчЃЌвдЗРБЛМрЬ§ЁЃ 80ФъЧАЃЌШЫРрЗЂУїСЫЮЂаЭНКОэЃЌАбЕаЗНЙЄЪТВПЪ№ХФЕНЮЂаЭНКЦЌЩЯДјГіЕаОќЗРЧјЁЃ 2010ФъЃЌУРЙњЗЂЩњСЫвЛЦ№ЁАЖэТоЫЙМфЕ§АИЁБЁЊЁЊFBIдкаТдѓЮїжнзЅЛёСЫ10УћЖэТоЫЙЬиЙЄЃЌв§Ц№СНЙњЭтНЛе№ЕДЁЃ ФЧДЮFBIзЅЛёЖэТоЫЙЬиЙЄОЭЪЧИљОнЫћУЧЪЙгУЕФSteganographyЁЃ НёФъ7дТ15ШеЃЌжЃВЉЪПГЩЙІЕиЪЙгУСЫSteganographyРДАбЙЋЫОЮФМўзЊЕНздМКЕФЕчФдЩЯЃЌЫфШЛзюКѓЕФНсЙћВЛЪЧФЧУДРэЯыЁЃ МргќЕФзЬЮЖВЂВЛЪЧКмКУЕФЁЃ дкФЧРяУцЫфШЛГдКШПЩвдТњзуЃЌгаУтЗбЕчЪгвВгаУтЗбGYMЃЌ ЕЋажЕмУЧДђЦ№ШЫРДвВЪЧЯТЪжТљжиЕФЁЃ ФГаЉВЉЪПЛЙЪЧРЯЪЕЕуАЩЁЃ

|